Dr. Antje Winkler

Red Teaming

Cyberangriffe stellen eine ernsthafte Bedrohung für Unternehmen dar – unabhängig von Branche und Unternehmensgröße. Die Folgen eines erfolgreichen Angriffs können sehr vielfältig sein, angefangen beim Abfluss sensibler Unternehmens- und Kundendaten über die Störung kritischer Geschäftsprozesse bis hin zum kompletten Stillstand der IT- und OT-Infrastruktur.

Um sich bestmöglich auf solche Ernstfälle vorzubereiten und die Cyber-Resilienz nachhaltig zu steigern, bieten wir Ihnen die Durchführung von simulierten Cyberangriffen auf Ihr Unternehmen im Rahmen einer Red Teaming Kampagne an. Dabei werden bereits etablierte Sicherheitsmechanismen gezielt überprüft und Optimierungspotenziale aufgezeigt. Neben Sicherheitslücken einzelner Systeme stehen dabei besonders die Cyber-Defense-Maßnahmen Ihres Unternehmens im Fokus.

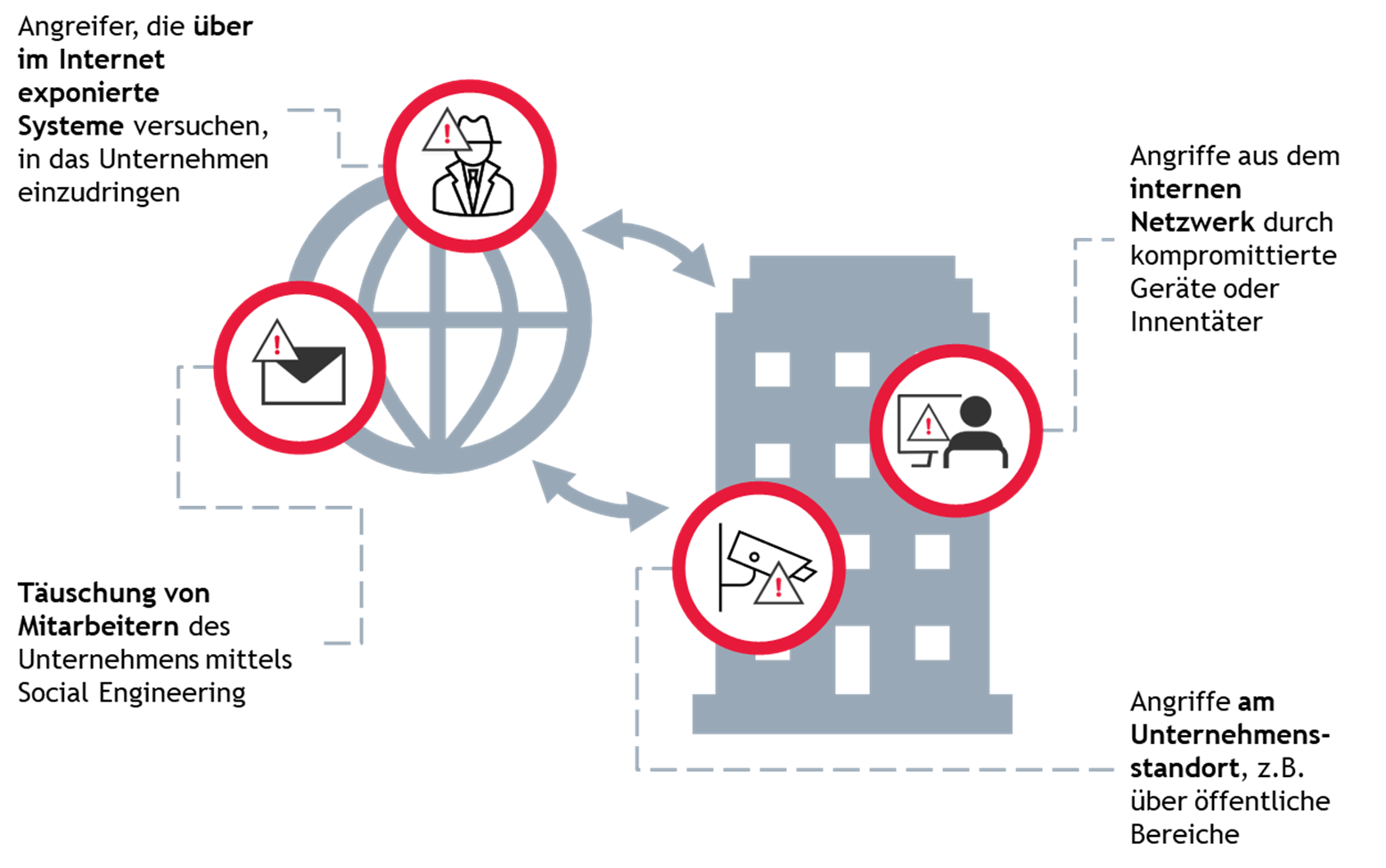

Keine zwei Unternehmen sind gleich, weshalb auch die IT-Landschaft und die dazugehörigen Schutzmaßnahmen variieren. Dem passen sich auch Angreifer an, indem sie Cyberangriffe auf das jeweilige Unternehmen zuschneiden. Die folgende Übersicht zeigt einen Überblick über verschiedene Angriffe – sowohl von außerhalb als auch innerhalb des Unternehmens.

Wir bieten Ihnen verschiedene Szenarien an, welche diese Arten von Angreifern abbilden. Das jeweilige Szenario bestimmt dabei den Ausgangspunkt für die Kampagne und beschreibt, auf welchem Weg der simulierte Angreifer versucht, in das Unternehmensnetzwerk einzudringen:

Bei diesem Szenario wird angenommen, dass sich ein Angreifer bereits Zugang zu internen IT-Systemen verschafft hat oder ein Innentäter seinen bestehenden Zugang missbraucht. Zur Simulation dieses Szenarios stellen Sie uns einen internen Zugang zur Verfügung. Ausgehend von diesem prüft unser Red Team, inwieweit ein solcher Angreifer seine Zugriffsrechte erweitern und weitere Systeme kompromittieren könnte.

Beispiele:

Bei diesem Ansatz nehmen wir die Rolle eines Angreifers an, welcher Cyberangriffe über das Internet durchführt. Mit Hilfe verschiedener Methoden zur Informationsbeschaffung werden Schwachstellen am externen Perimeter identifiziert und unter Ausnutzung dieser versucht, das Unternehmensnetzwerk zu infiltrieren.

Beispiele:

Wir agieren wie ein Angreifer, welcher durch gezielte Täuschung versucht, den physischen Perimeter-Schutz zu überwinden und ein präpariertes Gerät am Unternehmensstandort zu installieren. Ziel ist es, die Sicherheitsmaßnahmen vor Ort zu überwinden und sich unbemerkt Zugriff auf das Unternehmensnetzwerk zu verschaffen (z. B. durch die Platzierung eines Mini-PCs).

Beispiele:

Das Ziel der Red Teaming Kampagne ist es, unter realen Bedingungen zu simulieren, welche Auswirkungen ein Cyberangriff auf das Zielunternehmen hätte. Um mögliche Auswirkungen auf Betriebsprozesse und IT-Systeme zu minimieren, ist eine enge Abstimmung zwischen den Beteiligten von hoher Bedeutung.

Die folgenden Akteure sind an der Durchführung der Kampagne beteiligt:

Die detaillierten Schwachstellen und Wege, über die ein Angreifer in das Unternehmen eindringen bzw. weiter innerhalb des Netzwerks vordringen kann, sind stark vom jeweiligen Unternehmen abhängig. Der grundlegende Ablauf der Red Teaming Kampagne lässt sich in die folgenden Stufen gliedern:

Nachfolgend werden die einzelnen Schritte der Testphase im Detail beschrieben:

In der Aufklärungsphase werden Informationen über das zu prüfende Unternehmen gesammelt. Diese Informationen werden aus frei verfügbaren Quellen mittels Open-Source Intelligence (OSINT) beschafft.

Ziel ist es, ein Lagebild zu erhalten und mögliche Angriffspfade zu identifizieren, welche für den weiteren Verlauf der Red Teaming Kampagne essenziell sind.

Die Post-Exploitation Phase ist die Kernphase der Kampagne und beinhaltet mehrere wiederkehrende Schritte:

Das Erreichen der für die Kampagne festgelegten Ziele wird dem White Team durch gemeinsam definierte Aktionen nachgewiesen, beispielweise:

Es existieren viele etablierte Methodiken und Frameworks, welche als Leitfaden für eine Red Teaming Kampagne dienen. Ziel ist es sicherzustellen, dass die Ergebnisse stets vergleichbar sind und Regularien wie dem Digital Operation Resilience Act (DORA) oder NIS-2 entsprechen.

Dr. Antje Winkler

Social Engineering

Der Fokus von Social Engineering liegt auf dem Ausnutzen menschlicher Faktoren. Das Ziel ist es, Mitarbeiterinnen und Mitarbeiter in ihren jeweiligen Rollen zur Preisgabe von sensiblen Informationen oder zur Ausführung bestimmter Aktionen zu verleiten. Ausgehend von einer erfolgreichen Kompromittierung wird versucht, die Unternehmensinfrastruktur zu infiltrieren.

Neben klassischem Phishing per E-Mail sind auch alternative Kommunikationswege wie zum Beispiel Messenger-Dienste oder Social Media möglich.

Beispiele: